はじめに

LogstorageでLinuxのシステムログを収集します。

目標

LogstorageサーバでCentOS7の「/var/log/messages」を収集します。

Agentを使用したシステムログの収集

事前確認

疎通確認

ログを収集するサーバとLogstorageサーバ間が通信できることを確認します。ポートは「5142」を開けておきます。nzコマンドなどでポートの疎通確認を実施しておきます。

[root@CentOS7 ~]# nc -vz LogstorageサーバのIPアドレス 5142

Ncat: Version 7.50 ( https://nmap.org/ncat )

Ncat: Connected to LogstorageサーバのIPアドレス:5142.

Ncat: 0 bytes sent, 0 bytes received in 0.01 seconds.

------------------------------------------------------------------

疎通ができない場合は以下のように表示されます。

Ncat: Version 7.50 ( https://nmap.org/ncat )

Ncat: Connection timed out.ログソースの登録

- Logstorageの管理コンソールにログインします。

- 左サイドバーから[システムの設定]-[ログソース]をクリックします。

- ファイルボタンから「ファイル作成」をクリックします。

- IPアドレスにイベントログ収集対象サーバのIPアドレスを入力します。

- ファイルボタンから「名前を付けて保存」をクリックします。

- ログソース名は、「CentOS7」と入力し「OK」ボタンをクリックします。

Agent設定ファイルの作成

- 管理コンソールにアクセスします。

- 左サイドバーから[システムの設定]ー[Agent設定]をクリックします。

- 共通設定タブに以下の通り設定します。

プライマリLogGate:LogstorageサーバのIPアドレスを入力

管理ディレクトリ:/usr/local/LogstAgent/lltp

※Agentのインストールフォルダを「/usr/local/LogstAgent/lltp」とすることを前提としています。 - 監視対象のタブをクリックし、監視対象を「ログファイル」にします。

- 「ファイル追跡」にチェックを入れます。

- 以下の通り入力します。

追跡ディレクトリ:/var/log/

追跡ファイル:^messages$|^messages-\d{8}$

追跡方式:日付ローテート

日付位置:^messages$|^messages-(\d{8})$

日付フォーマット:yyyyMMdd - 「タイムスタンプ」にチェックを入れます。

以下の通り入力します。

マッピング方法:一括

パターン:(\w{3}) {1,2}(\d{1,2}) (\d{2}):(\d{2}):(\d{2})

フォーマット:MMM d HH mm ss

アプリケーション名:messages

メニューから[ファイル]ー[保存]をクリックします。

Agent設定ファイル(agent_conf.xml)が作成されます。

Java版Agentのインストール

- Logstorageインストーラ内の「agent」フォルダにある「agent_6.0.0A_java_jre11_linux_x64.zip」をインストール対象サーバの任意のディレクトリに配置します。

- インストールパッケージを展開し、任意のディレクトリ(ここでは「/usr/loca/LogstAgent」とします)に移動します。

# cp agent_x.x.x_java_jre11_linux_x64.zip /tmp/

# cd /tmp/

# unzip agent_x.x.x_java_jre11_linux_x64.zip

# mv agent_x.x.x_java_jre11_linux_x64/* /usr/local/LogstAgentAgent設定ファイルの置き換えとサービス起動

「Agent設定ファイルの作成」で作成した「agent_conf.xml」をログ収集対象サーバの「/usr/local/LogstAgent」に上書きコピーします。

mv agent_conf.xml /usr/local/LogstAgent/Agentサービスを起動します。

# cd /usr/local/LogstAgent

# ./logst-agent.sh startログの検索と表示

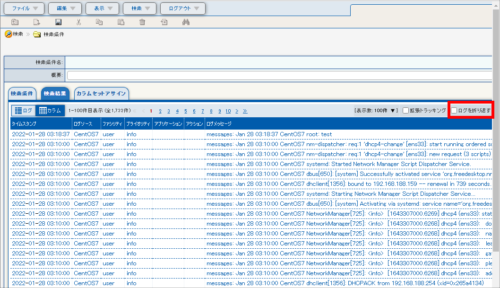

- 左サイドバーから[検索]-[検索条件]をクリックします。

- ファイルボタンから「ファイル作成」をクリックします。

- 検索条件は以下の通りです。

期間指定:「今日」ボタンをクリック

インデックス検索:ログソースを選択

ログソース:「CentOS7」

降順検索:チェックを入れる - 「検索」ボタンをクリックします。

収集されたセキュリティログが表示されます。「アクション」が「ログオンの成功」のみ表示されていることを確認できます。「ログを折り返す」のチェックを外すとカラムが横に広がります。

コメント